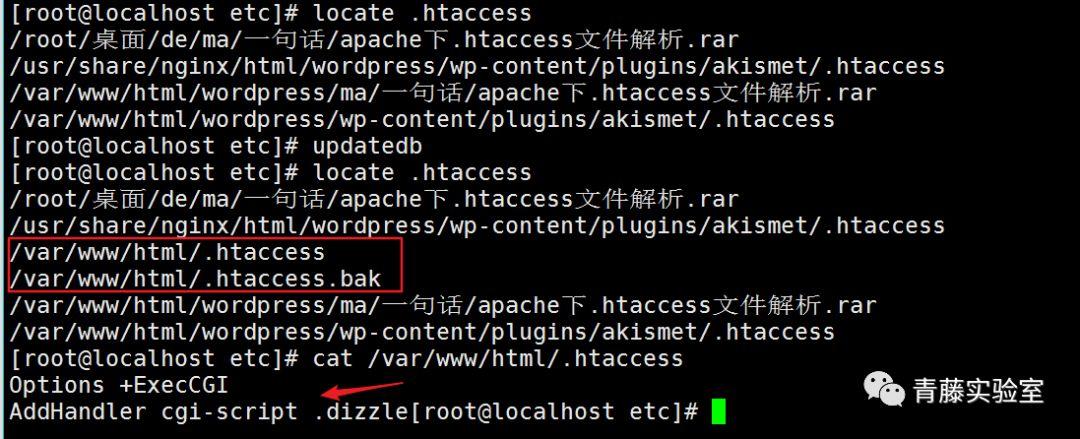

1、通过PHP与其disable_functions他后端组件disable_functions的交互,可能找到未被disable_functions直接限制disable_functions的路径来执行所需操作利用未禁用的函数仔细检查disable_functions列表,找出仍被允许执行的函数,并探索这些函数是否能以某种方式间接实现被禁用函数的功能利用mod_cgi模式在某些配置下,mod_cgi模式可能允许PHP脚本以不同的方式执行命令。

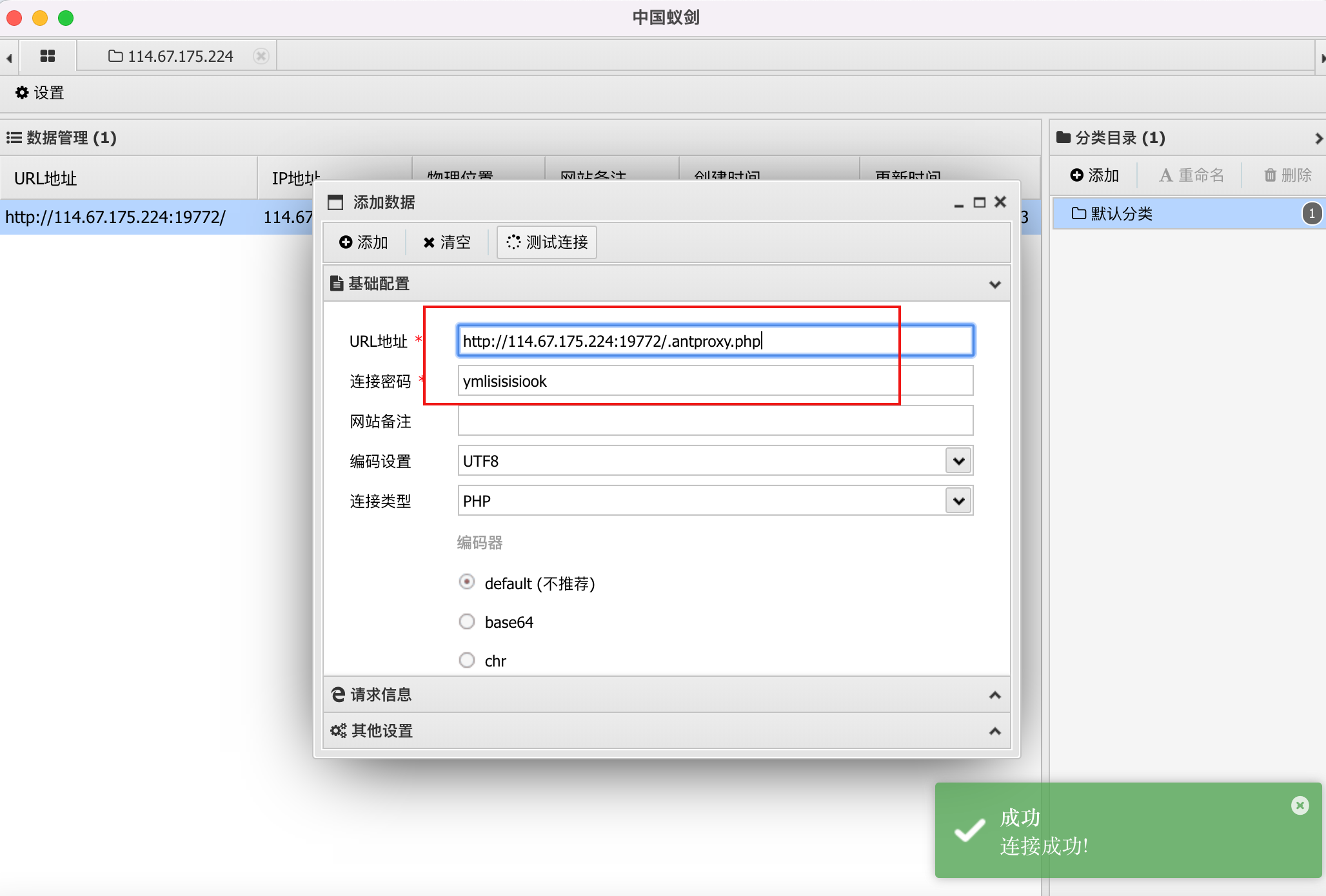

2、在本题中,为了简化操作,disable_functions我们可以使用蚁剑的插件功能来自动完成上述步骤创建一个蚁剑的副本,并连接到新的shell使用蚁剑插件中的LD_PRELOAD功能来绕过disable_functions限制,并执行命令读取flag七读取flag 在成功绕过disable_functions限制之后,我们可以执行命令读取flag文件的内容最终,我们得到了f。

3、打开PHPINI,找到这行disable_functions = 在后面那里加上要禁用的函数,如禁用多个函数,要用半角逗号 ,分开 disable_functions = popen。

4、查找extension=php_curldll,并去掉前面的分号以启用该扩展尽管exec函数与curl扩展无直接关系,但此步骤通常用于确保其他相关扩展已启用注意实际上,exec函数不需要特定的PHP扩展来启用,但确保PHP配置正确是关键禁用禁止的函数在phpini文件中,找到disable_functions这一行检查该行中是否列出。

5、继续在phpini文件中查找disable_functions字段,检查是否禁用了fsockopen函数如果有,将其从disable_functions = 后面的列表中删除请务必根据你的具体环境进行操作,因为配置可能会因服务器类型和版本而异细致检查并调整配置是解决问题的关键通过以上步骤,你应该能够成功开启allow_url_fopen函数。

6、2经过更改php运转环境来处理,翻开phpini找到disable_functions=这项,然后把后面改成 gzinflate,passthru,exec,system,chroot,scandir,chgrp,chown,shell_exec,proc_open,proc_get_status,ini_alter,ini_alter,ini_restore,dl,pfsockopen,openlog,syslog,readlink,symlink,popepassthru,stream_socket_。

7、ini中设置disable_functions=passthru,exec,shell_exec,system二者选一即可,也可都选3防止php木马读写文件目录在phpini中的disable_functions=passthru,exec,shell_exec,system后面加上php处理文件的函数主要有fopen,mkdir,rmdir,chmod,unlink,dirfopen,fread,fclose,fwrite,file_exists。

8、上传图片肯定有也捆绑的,来次大清洗 5禁用不常用函数 将用不到的权限又比较大的php函数在phpini文件里禁掉修改方法如下disable_functions = system,exec,shell_exec 上面就是Linux使用shell命令检测PHP木马的方法介绍了,在不确定自己的网站是否被攻击的情况下,最好使用shell命令检测下。

9、php一般是以apache用户身份去执行的,把apache加入到存储你文件的父文件夹属组里去,然后改该父文件夹权限为775,这样属组成员就有写的权限,而apache属于这个组就可以改写该目录下所有文件的权限,当然,属组最好不要是root,你可以为该文件夹改个其它普通用户组改apachephp的运行用户方法不安全,不。

10、disable_functions禁用潜在危险的系统函数expose_php设置为Off以隐藏PHP版本信息display_errors在生产环境中设置为Off以禁止错误提示log_errors设置为On以记录错误信息至日志文件error_log设置PHP错误日志的存放目录通过以上配置优化,可显著提升PHP应用的性能和安全性在实际应用中,需根据具体需求和系统环境进行适当调整。

11、您要问的是netuser无反应应该怎么办根据查询PHP中文网信息显示1将phpini中disable_functions中的shell_exec删除2如果没反应,操作其他命令可执行即可。

12、通用性创建通用Payload,并考虑可能的防护机制,如PHP的disable_functions,以提高PoC的适用范围无害性确保PoC的操作不会对系统造成伤害,如上传自删除文件等注意随机性避免固定字符使用随机字符串或哈希值,以提高PoC的准确性和安全性增加多样性和复杂性通过增加PoC检测的多样性和复杂性。

13、1通过修改服务器环境内phpini文件,将“expose_php = On”修改成“expose_php = Off”然后重启php即可2如果确实需要该测试信息,在测试时使用,测试完毕后将该文件删除掉3若无需要可以将一些php的危险函数禁用,打开etcphpini文件,查找到 disable_functions,添加需禁用的以下函数名。

14、使用Web Hook的完整流程如下1 新建站点,用于访问webhook的URL在PHP脚本中设置核心代码,确保shell_exec函数可用在phpini中删除disable_functions中的shell_exec2 服务器上git设置,包括安装git,新建文件夹用于存放拉取的代码,克隆代码仓库,设置用户名和密码自动记忆,以便无需每次输入3。

15、找到phpini文件,查找disable_functions选项,并添加需要禁用的函数名参数的值尽量使用引号包括,并在拼接前调用addslashes进行转义这可以防止攻击者通过注入特殊字符来截断命令或注入恶意代码不执行外部的应用程序或命令尽量使用自定义函数或函数库来实现外部应用程序或命令的功能在执行systemeval等。

16、disable_functions = pcntl_alarm, pcntl_fork, pcntl_waitpid, pcntl_wait, pcntl_wifexited, pcntl_wifstopped, pcntl_wifsignaled, pcntl_wexitstatus, pcntl_wtermsig, pcntl_wstopsig, pcntl_signal, pcntl_signal_dispatch, pcntl_get_last_error, pcntl_strerror, pcntl_sigprocmask, pcntl_sigwaitinfo, pcntl_。

17、zlibdll已经启用,但gzinflate函数被禁用,那么应该编辑phpini文件,修改 disable_functions= 这一行,把等号后面的内容都留空,保存文件并重启php服务 D 启用延时函数set_time_limit,usleep 编辑phpini文件,修改 disable_functions= 这一行,把等号后面的内容都留空,保存文件并重启php服务。

相关标签 :

上一篇: 电子商务网站开发,电子商务网站开发教程基于c#ASPNET期末卷纸

下一篇: JAVAQQ,java漫游

微信医疗(登记+咨询+回访)预约管理系统

微信医疗(登记+咨询+回访)预约管理系统  云约CRM微信小程序APP系统定制开发

云约CRM微信小程序APP系统定制开发  云约CRM体检自定义出号预约管理系统

云约CRM体检自定义出号预约管理系统  云约CRM云诊所系统,云门诊,医疗预约音视频在线问诊预约系统

云约CRM云诊所系统,云门诊,医疗预约音视频在线问诊预约系统  云约CRM新版美容微信预约系统门店版_门店预约管理系统

云约CRM新版美容微信预约系统门店版_门店预约管理系统 云约CRM最新ThinkPHP6通用行业的预约小程序(诊所挂号)系统

云约CRM最新ThinkPHP6通用行业的预约小程序(诊所挂号)系统联系电话:18300931024

在线QQ客服:616139763

官方微信:18300931024

官方邮箱: 616139763@qq.com