1 漏洞检测 火绒安全已上线Fastjson漏洞本地检测工具fastjson漏洞,该工具可帮助用户快速排查本地是否存在受漏洞影响的Java库用户可访问以下链接下载检测工具检测工具下载地址;三FastJson的缺陷 逻辑错误与稳定性问题FastJson在处理日期字符串时存在逻辑错误fastjson漏洞,导致一些正确的日期格式无法正确转换,而一些错误的格式却能转换成功这种不稳定性给开发者带来了极大的困扰安全性问题FastJson在过去曾曝出过多起安全漏洞,如反序列化漏洞等,这些漏洞使得攻击者可以通过构造恶意的JSON。

fastjson漏洞对安卓应用的影响有限以下是具体分析已知漏洞主要影响服务器端Fastjson存在的严重RCE漏洞,如CVE349和CVE845,主要影响服务器端的Spring Boot应用安卓环境特定情况不受影响尽管安卓版fastjson标注有漏洞,但官方公告指出,安卓环境不受CVE349等特定漏洞的影响安卓版fastjson;Fastjson是一个开源的JSON解析库,广泛应用于Java开发中,用于将Java对象序列化为JSON字符串,以及从JSON字符串反序列化为Java对象然而,Fastjson在特定版本中存在反序列化任意代码执行的漏洞,攻击者可以利用此漏洞绕过默认的autoType关闭限制,进而攻击远程服务器一漏洞状态 漏洞细节已确认存在。

1、一漏洞概述 fastjson在反序列化过程中,如果没有对输入数据进行严格的校验和控制,攻击者可以构造恶意的JSON数据,导致远程代码执行RCE等安全漏洞这些漏洞通常利用fastjson在处理特定类型数据时的缺陷,通过构造特殊的payload来触发二漏洞成因 类型混淆fastjson在反序列化时,如果没有明确指定目标。

2、Fastjson2是一款性能出色的JSON库目前很难确切预测它未来是否绝对不会再有漏洞一方面,软件开发者会持续对其进行维护和更新,不断修复发现的问题,提升安全性随着技术的发展和新的攻击手段出现,开发者会不断完善代码逻辑,加强对各种潜在风险的防范另一方面,软件所处的环境是复杂多变的新的应用。

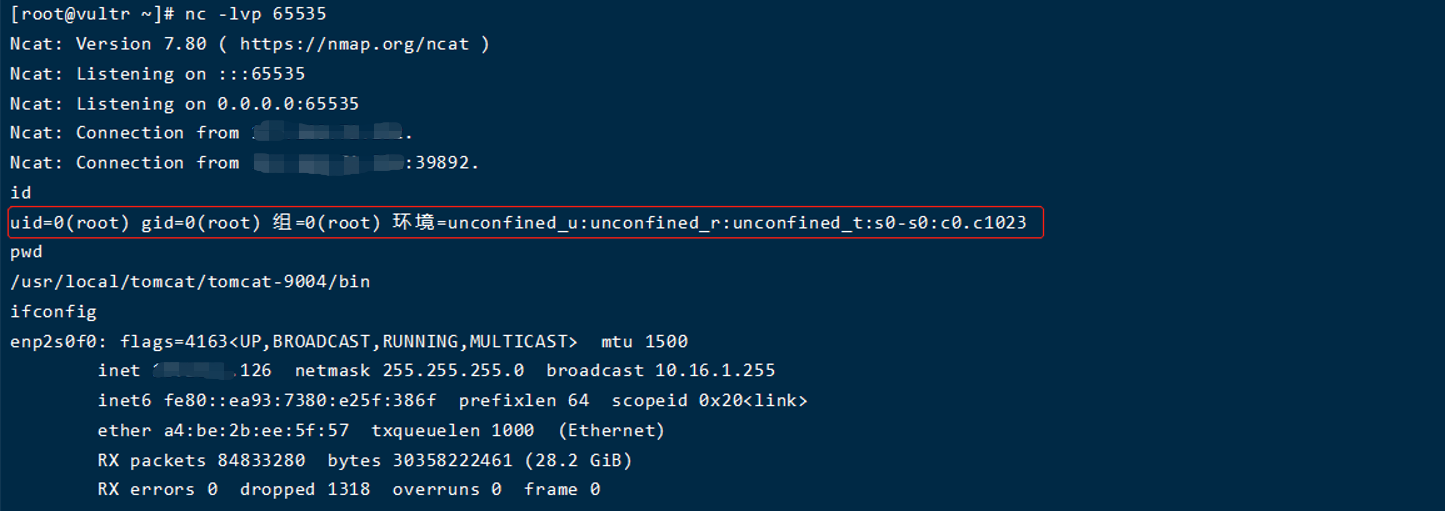

3、Fastjson的序列化操作反序列化漏洞是由于其自动类型识别机制导致的安全风险攻击者可以通过构造包含恶意“@type”字段的JSON字符串,利用该漏洞实现远程代码执行等攻击漏洞复现过程涉及环境准备DNSlog检测Payload构造监听服务配置攻击数据包发送以及攻击结果检查等多个步骤。

4、一漏洞产生原因 Fastjson是阿里巴巴的开源JSON解析库,因其解析速度快且中文文档全面,在国内被广大开发人员广泛应用然而,Fastjson在反序列化过程中存在安全隐患具体来说,Fastjson使用黑白名单机制来防御反序列化漏洞,但允许用户在输入的JSON字符串中通过“@type”键对应的value指定任意反序列化类名。

1、fastjson 1258漏洞及fastjson漏洞检测方法如下一fastjson 1258漏洞 fastjson是一个在Java语言中广泛使用的JSON解析库然而,该库在过去曾曝出多个安全漏洞,其中1258漏洞是一个较为严重的安全缺陷该漏洞允许攻击者通过构造特殊的JSON数据,绕过fastjson的安全机制,执行恶意代码或导致服务瘫痪因此,对于。

2、fastjson20能在很大程度上解决fastjson之前版本存在的一些问题,包括安全漏洞等,但不能完全保证没有新的问题出现以下是具体分析解决历史问题Auto Type RCE问题fastjson20已经解决了原始版本中频繁曝出的Auto Type RCE问题,这是导致之前版本安全漏洞的主要原因之一性能提升相较于之前的版本。

3、Fastjson 1224源码分析及漏洞复现 源码分析反序列化过程在Fastjson中,反序列化是将JSON字符串转换为Java对象的过程关键代码位于DefaultJSONParserjava类中@type键的作用在JSON字符串中,@type键用于指定反序列化时目标类的全路径在Fastjson 1224版本中,对于@type。

4、Fastjson 1224反序列化漏洞深度分析parseObjectparse和parseObject的区别parse 将JSON字符串解析为Java对象,但具体返回类型不确定,可能依赖于JSON内容或Fastjson的内部逻辑parseObject 与parse类似,但明确返回的是JSONObject对象,且会调用目标类中所有的getter方法parseObject 将JSON字符串按。

5、fastjson漏洞在安卓上的影响较小,目前已知的PoC无法直接攻击安卓应用fastjson存在一些已知的严重RCE远程代码执行漏洞,例如CVE2017和CVE2022这些漏洞的影响范围主要在服务器端,特别是使用Spring Boot框架的服务然而,在安卓客户端应用中使用fastjson的情况,目前并没有广泛报道的攻击案。

6、Fastjson反序列化漏洞是在使用Fastjson库进行反序列化操作时,由于未对传入的Json数据进行充分的安全验证,导致攻击者可以远程执行代码的一种安全漏洞以下是关于Fastjson反序列化漏洞的详细解答漏洞原理Fastjson反序列化机制依赖于JSONToObject方法将Json数据转换为NET对象在这个过程中,如果传入的Json。

7、该漏洞影响了fastjson版本lt=1280,允许攻击者在特定条件下绕过默认的autoType关闭限制,对远程服务器实施攻击,潜在威胁巨大漏洞状态与描述 fastjson利用黑白名单作为防御机制对抗反序列化漏洞研究指出,在特定条件下,攻击者能够绕过autoType关闭限制,成功入侵远程服务器漏洞复现 为验证该漏洞,fastjson漏洞我们构建。

8、Fastjson是一个Java库,用于将Java对象转换为JSON表示形式以及反序列化JSON字符串为Java对象它支持任意Java对象,包括没有源代码的预存在对象Fastjson是阿里巴巴开源的JSON解析库,能高效解析JSON格式的字符串,支持Java Bean的序列化和反序列化,并具有高执行效率,广泛应用于多种场景该漏洞详情如下1。

相关标签 :

上一篇: adsl加速,adsl速率是什么

微信医疗(登记+咨询+回访)预约管理系统

微信医疗(登记+咨询+回访)预约管理系统  云约CRM微信小程序APP系统定制开发

云约CRM微信小程序APP系统定制开发  云约CRM体检自定义出号预约管理系统

云约CRM体检自定义出号预约管理系统  云约CRM云诊所系统,云门诊,医疗预约音视频在线问诊预约系统

云约CRM云诊所系统,云门诊,医疗预约音视频在线问诊预约系统  云约CRM新版美容微信预约系统门店版_门店预约管理系统

云约CRM新版美容微信预约系统门店版_门店预约管理系统 云约CRM最新ThinkPHP6通用行业的预约小程序(诊所挂号)系统

云约CRM最新ThinkPHP6通用行业的预约小程序(诊所挂号)系统联系电话:18300931024

在线QQ客服:616139763

官方微信:18300931024

官方邮箱: 616139763@qq.com